הימים אשר בהם שימוש בברקוד היה קיים כמעט באופן בלעדי למטרת סריקת מוצרים בבתי עסק, נראים היום רחוקים מאוד. כיום יש לכל אחד מאיתנו סורק ברקודים בכף היד: הסמארטפון, אשר באמצעותו אנו יכולים לסרוק בקלות קודי QR שהם מעין ברקוד ללא קוים ישרים, שבו מקודד מידע טקסטואלי בצורה גרפית. לכאורה מדובר בהתקדמות מופלאה שחוסכת זמן רב, שכן קוד QR (ראשי תיבות של Quick Response) חוסך לנו זמן רב ומאפשר לנו להתקין בקלות אפליקציות, לקבל קופונים או פרטים על מוצר כלשהו ואפילו לשלם בקלות חשבונות על ידי סריקת קוד QR קטן המעביר אותנו ישירות אל דף התשלום. לא פלא שרבים מאיתנו נענים בחיוב לבקשות לסריקת קוד QR, בין אם קוד כזה מופיע בעיתון לשם התקנת אפליקציה, על גבי כרטיס ביקור שקיבלנו הרגע מאדם זר בכינוס מקצועי, או באתר קופונים כאשר הוא זה מה שמפריד בינינו לבין חופשה חלומית באירופה.

אבל רבים מאתנו אינם יודעים שאותו קוד QR יכול לשמש לדברים זדוניים אחרים, כגון: להוריד קבצים ישירות אל המכשיר הסלולרי שלנו ובכך לאפשר הוצאת מידע שמור, לשלוט במצלמה, או לשלוט במיקרופון.

חשוב להבין שמאחורי כל קוד QR נמצא קישור (לינק) לכל דבר. בכל פעם שאנו סורקים קוד QR – לכאורה, פעולה כל כך פשוטה ובלתי מזיקה – אנו בעצם לוחצים על קישור מבלי לדעת מה נראה בצד השני. וכפי שהזהירה אחת הדמויות בסדרת ספרי הארי פוטר, “לעולם אל תבטחו במשהו שחושב בכוחות עצמו אם אינכם יודעים איפה הוא מחזיק את המוח שלו”. מספיקה לחיצה אחת על הקישור הלא נכון ו…איך זה נגמר בסוף, כולם יודעים.

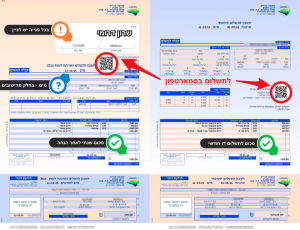

השימוש הזדוני בקוד QR הפך לטרנד חזק בעולם הדיוג (Phishing – ניסיון לגניבת מידע רגיש על ידי התחזות באינטרנט) ותוכנות הנוזקה (Malware). אנו רואים יותר ויותר ניסיונות תקיפה המשתמשים בשיטה זו, כשברבים מהמקרים נוהגים התוקפים “לרכב” על אפליקציות מוכרות ופופולריות כפי שמעיד ניסיון הפישינג הבא:

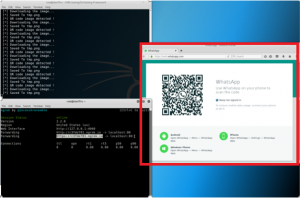

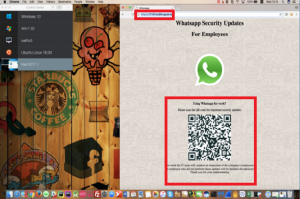

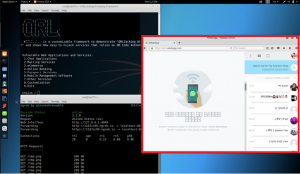

בתמונה למעלה ניתן לראות כי התוקף פתח Session בין אתר Web WhatsApp ויצר קישור אל הדף המזויף. ובתמונה שלהלן מוצג הדף המזויף שבו השתמש התוקף כדי לגרום לנתקף לסרוק את קוד ה-QR שקיבל (מצוות ה-IT או מחבר).

הדוגמה הזו ממחישה היטב עד כמה פשוט להעתיק את קוד ה-QR מאפליקציה כה נפוצה כמו WhatsApp אל דף אינטרנט מזויף שהקמנו. על הקישור המפוקפק הזה לחץ עובד חברה, כך שמדובר בתרחיש שכל אחד מאתנו עלול להיות מעורב בו. כאשר אותו עובד סרק את קוד ה-QR, חשבון הWhatsApp שלו עבר אל התוקף, ללא ידיעתו.

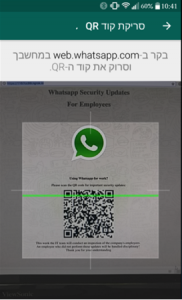

בתמונה לעיל, ניתן לראות את סריקת קוד ה-QR על ידי סורק ה-WhatsApp.

ולהלן ניתן לראות כי לאחר סריקת הקוד, חשבון המשתמש המותקף התחבר אוטומטית במחשב התוקף.

אז בפעם הבאה שקופץ לכם popup עם קוד QR המבטיח לכם הנחה או קופון לארוחה זוגית, רצוי מאוד לנהוג בו כפי שאתם נוהגים במייל ממקור לא ידוע: היוזמה צריכה תמיד להיות מהצד שלכם, וחובה לראות לאן הקישור מוביל. חסכון קטן בזמן עלול לעלות לכם בהפסד ניכר של זמן וכסף.